SPID for dummies: note essenziali sul nuovo Servizio Pubblico di Identità Digitale

Il 9 dicembre 2014 è stato -finalmente- pubblicato in Gazzetta Ufficiale il Decreto attuativo del Sistema Pubblico dell’Identità Digitale, il cosiddetto SPID.Il tema dell’Identità Digitale rappresenta uno dei pilastri dell’Agenda Digitale promossa dal Governo Letta e portata avanti in continuità da quello Renzi.

- credenziali (username, password, one time password, certificati digitali, dati biometrici,…);

- informazioni personali (nome, cognome, data di nascita, indirizzo residenza, …);

- informazioni relative al profilo (indirizzo di email, consenso privacy, abilitazioni a servizi, ecc.).

Oggi, quasi tutti i sistemi informatici che erogano servizi, hanno ciascuno un loro proprio sistema di gestione delle Identità degli utenti. La nostra quotidiana esperienza ci ha abituati a dover gestire decine (per quanto mi riguarda centinaia!) di credenziali di accesso diverse.

Oggi, quasi tutti i sistemi informatici che erogano servizi, hanno ciascuno un loro proprio sistema di gestione delle Identità degli utenti. La nostra quotidiana esperienza ci ha abituati a dover gestire decine (per quanto mi riguarda centinaia!) di credenziali di accesso diverse.- i password manager (LastPass, KeyPass, …), software o servizi, che con una identità digitale unica, danno accesso ad una cassaforte privata dell’utente che contiene tutte le altre identità;

- il riutilizzo di identità digitali di sistemi informatici a larga diffusione per l’accesso a servizi forniti online da soggetti terzi: credo sia esperienza di tutti quella di Apps sullo smartphone o di siti web che propongono la possibilità di registrazione ed accesso ad essi, utilizzando la propria identità Facebook o Google, proponendo nel contempo all’utente di mutuare tramite questi gestori di identità digitale, altre informazioni personali (nome, cognome, lista degli amici, …).

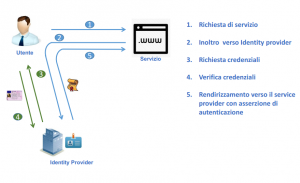

Nella seconda strategia, quella che coinvolge come Identity Providers, Facebook, Google o simili, il fornitore del servizio online, che ha deciso di andare incontro all’utente consentendogli di utilizzare una sua identità digitale esterna per accedere ai servizi che offre, non avrà accesso dai propri sistemi alle credenziali di autenticazione usate: inoltrerà la richiesta di autenticazione all’Identity Provider in base ad un protocollo che questo mette a disposizione per lo scopo; l’utente si accrediterà presso l’Identity Provider esterno, e il fornitore del servizio chiamante otterrà da Facebook o Google conferma o meno dell’identità dell’utente che chiede di accedere al proprio servizio.

Per dare forza a questa iniziativa viene imposto a tutti i servizi web erogati dalla Pubblica Amministrazione italiana di diventare compatibili con SPID entro 24 mesi a decorrere dall’accreditamente del primo Identity Provider. Si stima dunque una scadenza per l’adeguamento della P.A. a Marzo 2017.

Per dare forza a questa iniziativa viene imposto a tutti i servizi web erogati dalla Pubblica Amministrazione italiana di diventare compatibili con SPID entro 24 mesi a decorrere dall’accreditamente del primo Identity Provider. Si stima dunque una scadenza per l’adeguamento della P.A. a Marzo 2017. Il progetto del Sistema Pubblico di Identità Digitale, rispetto ad un semplice servizio di identità digitale, prevede peraltro che gli Identity Provider offrano diversi sistemi di autenticazione, con diversi livelli di sicurezza ben definiti e regolamentati.

Il progetto del Sistema Pubblico di Identità Digitale, rispetto ad un semplice servizio di identità digitale, prevede peraltro che gli Identity Provider offrano diversi sistemi di autenticazione, con diversi livelli di sicurezza ben definiti e regolamentati.RISPOSTA 1: Ci sono 5 motivi principali per cui si preferisce avvalersi di IdP piuttosto che svolgere questo compito all’interno di strutture governative o equipollenti:

- Principio della libertà di scelta dell’utente. Ogni cittadino potrà scegliere l’IdP che vorrà e smettere di usare un provider se lo desidera.

- Nessuna banca dati centralizzata delle identità. Per proteggere la privacy degli utenti, ogni IdP sarà responsabile dello svolgimento in modo sicuro delle attività connesse, mentre ogni service provider – pubblico o privato – avrà accesso solo ai dati di cui ha bisogno per erogare il servizio.

- Sicurezza. Utilizzando diversi IdP il sistema è più sicuro e meno vulnerabile; non esiste un singolo elemento che possa interrompere il servizio e nessun servizio unico che disponga di tutti i dati in un unico luogo.

- Sviluppo di un mercato. Gli IdP hanno la libertà di progettare servizi per soddisfare le norme dettate dal governo. Ciò consentirà loro di sviluppare servizi che possono essere utilizzati sia dal settore pubblico che privato, con conseguente riduzione dei costi.

- Sfruttare al massimo la tecnologia disponibile. La tecnologia e i metodi per la verifica delle identità sono in continua evoluzione. Le organizzazioni del settore privato, operando già in questo ambito, sono in una posizione migliore rispetto a qualunque pubblica amministrazione per tenere il passo con gli sviluppi di mercato.

DOMANDA 2: Non bastava il documento digitale unificato (DDU) per provare l’identità digitale?

RISPOSTA 2: SPID realizza un modello federato adatto a vari scenari (tecnologici, organizzativi e di business), anche in mobilità, nel quale oltre alle identità personali sono gestiti i ruoli, i titoli e le qualifiche professionali, non gestiti con il DDU. Inoltre, il DDU e ogni altro supporto plastificato equivalente richiede un lettore di carte, al contrario, SPID è tecnologicamente neutrale e indipendente da qualunque specifico device.

[…]

DOMANDA 7: Il cittadino sarà comunque obbligato a usare sempre e comunque lo strumento di autenticazione scelto, così come è obbligato ad usare sempre una carta elettronica?

RISPOSTA 7: No, il cittadino potrà dotarsi di diversi strumenti (e quindi diverse identità SPID, eventualmente con livelli diversi di sicurezza) ed utilizzare quello più comodo nella singola occasione.

[…]

DOMANDA 10: Una volta scelto un gestore di identità e ottenuta l’identità, il cittadino sarà indissolubilmente legato a quel soggetto?

RISPOSTA 10: No, il cittadino potrà revocare l’identità ottenuta in qualunque momento senza dover fornire alcuna spiegazione.

DOMANDA 11: Ipotizzando che il cittadino sia dotato di due identità SPID fornite da due diversi gestori, iniziando un processo amministrativo con una identità SPID, dovrà ricordarsi quale identità ha utilizzato per accedere nuovamente a quella PA per seguire la propria pratica o presentare altra documentazione?

RISPOSTA 11: No. La PA, sarà in grado di riconoscere il cittadino e consentirgli di accedere ai propri dati e alle proprie pratiche a prescindere dall’identità SPID utilizzata dal cittadino.

DOMANDA 12: Come è protetto il cittadino dalla legge a seguito di un furto di identità SPID perpetrato ai suoi danni?

RISPOSTA 12: È protetto da un punto di vista civile dalle norme che regolano SPID, ma anche dal codice penale che in questo caso prevede la reclusione fino a tre anni (oltre ad una multa) per il gestore di identità (art. 640-quinquies del codice penale). Altre norme sono applicabili al gestore di identità in quanto agisce in qualità di gestore di servizio pubblico.